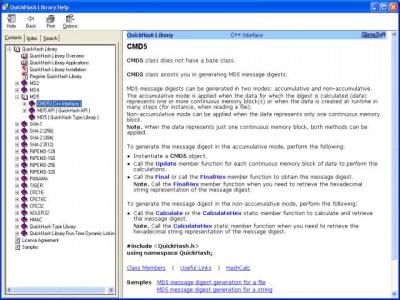

QuickHash Library 3.02

Berechnet Hash-Werte (MD2, MD4, MD5,SHA-1, SHA-2,RIPEMD,PANAMA,TIGER, CRC-32, CRC-16, CRC-CCITT u.

Berechnet Hash-Werte (MD2, MD4, MD5,SHA-1, SHA-2,RIPEMD,PANAMA,TIGER, CRC-32, CRC-16, CRC-CCITT u.a.) von Dateien und Speicherblöcken

tags

Download QuickHash Library 3.02

Download QuickHash Library

Download QuickHash Library

Purchase:

Purchase QuickHash Library

Purchase QuickHash Library

Ähnliche Software

|

QuickHash Library 3.02 by SlavaSoft Inc.

QuickHash Library 3.02 by SlavaSoft Inc.

Berechnet Hash-Werte (MD2, MD4, MD5,SHA-1, SHA-2,RIPEMD,PANAMA,TIGER, CRC-32, CRC-16, CRC-CCITT u.

|

|

HashCalc 2.02 by SlavaSoft Inc.

HashCalc 2.02 by SlavaSoft Inc.

Berechnet Prüfsummen und Hash-Werte von Dateien; unterstützt MD2, MD4, MD5, SHA1, SHA2, RIPEMD160, PANAMA, TIGER, CRC32,A DLER32 Alogrithmen zu Berechnung

|

|

FSUM 2.52 by SlavaSoft Inc.

FSUM 2.52 by SlavaSoft Inc.

Erstellen und Prüfen von Datei-Prüfsummen mittels MD2-, MD4-, MD5-, SHA-1- ,SHA-2-, RIPEMD-160-, PANAMA-, TIGER-, CRC-32- und ADLER32-Algorithms

|

|

deskscan 1.35 by Paehl

deskscan 1.35 by Paehl

SHA1,MD5, MD4,RIPEMD-128, RipeMD-160, CRC32, SHA-256, SHA-384,SHA-512 Haval

|

|

DPASHA 1.99 by Paehl

DPASHA 1.99 by Paehl

SHA1,MD5, MD4,RIPEMD-128, RipeMD-160, CRC32, SHA-256, SHA-384,SHA-512 Haval

|

|

VisualHash 1.0 by Dominik Reichl

VisualHash 1.0 by Dominik Reichl

Berechnet Hash-Werte und Prüfsummen von Dateien und Texten; es werden mehr als 30 verschiedene Prüfsummen- und Einweg-Algorithmen unterstützt

|

|

ASP/Encrypt 1.10 by Nonnoi Solutions

ASP/Encrypt 1.10 by Nonnoi Solutions

COM-Komponente zur Ver- und Entschlüsselung von Dateien und Texten, unterstützt unter anderem Blowfish, Cast, Rijndael, Serpent, Twofish, TEA, MARS, IDEA, Haval, MD5, SHA-1, SHA-512, Tiger und RipeMD-160

|

|

DupeWatcher 2.3 by Resonantsoft

DupeWatcher 2.3 by Resonantsoft

Findet und entfernt Doubletten auf dem PC mittels Überprüfen der CRC32- oder MD5-Hash-Werte, über den Dateinamen, die Dateigröße, das Datum des Anlegens oder der letzten Veränderung

|

Andere Software dieser Kategorie

|

ActiveVB5 Tools by Galileo Technologies

ActiveVB5 Tools by Galileo Technologies

Bei den Active VB5 Tools handelt es sich um eine Steuerelementsammlung, über die Programme an das Erscheinungsbild des Internet Explorer 4.

|

|

BasicCard Development Kit 5.22 by ZeitControl cardsystems GmbH

BasicCard Development Kit 5.22 by ZeitControl cardsystems GmbH

Chipkarten können als Ausweis dienen, Daten transportieren und gleichzeitig vor Duplizierung oder unberechtigter Veränderung schützen - wenn sie über einen Prozessor und ein entsprechendes Programm verfügen, das nur auf definierte Anfragen reagiert und so die Daten im Inneren der Karte vollstä

|

|

AnetHelpTool 6.10 by Anet Soft, Llc.

AnetHelpTool 6.10 by Anet Soft, Llc.

Wer nicht nur für den Eigengebrauch programmiert, sondern das Ergebnis seiner Arbeit auch anderen zur Verfügung stellen will, sollte eine Dokumentation mitliefern.

|